XXE -“xml external entity injection”

既”xml外部实体注入漏洞”。

概括一下就是”攻击者通过向服务器注入指定的xml实体内容,从而让服务器按照指定的配置进行执行,导致问题”

也就是说服务端接收和解析了来自用户端的xml数据,而又没有做严格的安全控制,从而导致xml外部实体注入。

具体的关于xml实体的介绍,网络上有很多,自己动手先查一下。

现在很多语言里面对应的解析xml的函数默认是禁止解析外部实体内容的,从而也就直接避免了这个漏洞。

以PHP为例,在PHP里面解析xml用的是libxml,其在≥2.9.0的版本中,默认是禁止解析xml外部实体内容的。

XXE 又称xml外部实体注入攻击。XML 被设计用来传输和存储数据。主要包含三个部分,具体xml是啥可以参考xml教程

<!-- xml声明-->

<?xml version="1.0" encoding="UTF-8"?>

<!-- 文档类型定义DTD: xxe出问题的地方-->

<!-- 1.DTD内部引用-->

<!DOCTYPE 根元素 [元素说明]>

<!-- 2.DTD外部引用-->

<!DOCTYPE 根元素名称 SYSTEM "外部DTD的URI">

<!-- 3.引用公共DTD-->

<!DOCTYPE 根元素名称 PUBLIC "DTD标志名" "公用DTD的URI">

<!-- 文档元素:真正的数据部分-->

<note>

<to>Tove</to>

<from>Jani</from>

<heading>Reminder</heading>

<body>Don't forget me this weekend!</body>

</note>

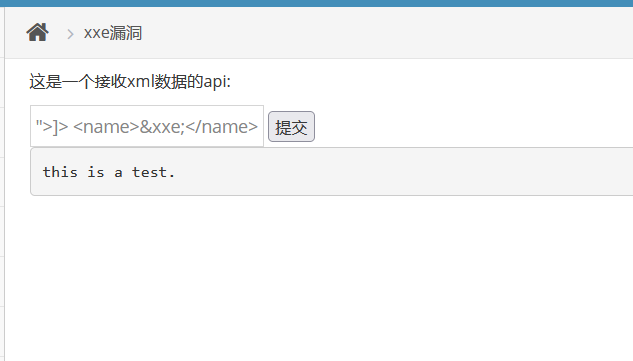

编写代码

<?xml version="1.0" ?>

<!DOCTYPE name [

<!ENTITY xxe SYSTEM "file:///D:/phpstudy_pro/WWW/pikachu/test.txt">]>

<name>&xxe;</name>